9月19日,263安全专家监测到一次来自国内黑产团伙的大规模钓鱼邮件攻击,目标瞄准国内的政府机关单位,国内企业和高校,主要手段是盗取邮箱账号密码,再利用盗取的账号在其单位内部下发钓鱼邮件,例如“高温补贴,劳动补贴”等,诱导用户点击外链或扫码登录,最终收集银行账户密码进行财务欺诈,获取巨额收益。

事件还原

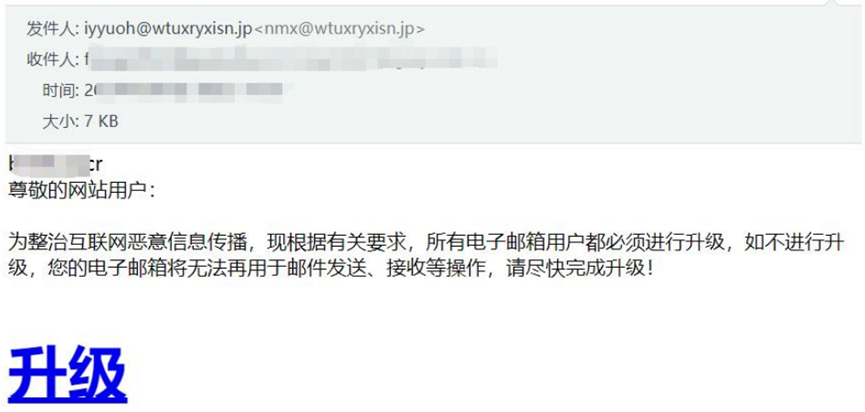

据监测,这次钓鱼团伙利用的邮件标题为:“邮箱升级提醒”,邮件内容诱导用户点击邮件内超链接。

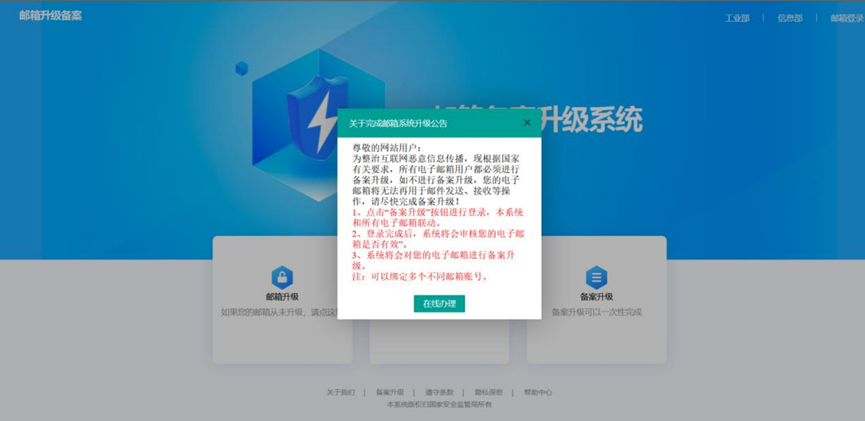

用户点击外链,就会跳转到钓鱼网站,网站会弹窗提示“关于完成邮箱系统升级公告”,继续诱导用户。

点击“在线办理”按钮,就会让用户输入电子邮件地址和密码。用户一旦输入提交,自己的邮箱账号就被窃取了。尽管页面提示 “系统验证中,请稍后”,实际数据已经被钓鱼网站收集到服务器了。

您可能要问,到这一步都没有实际财产损失,关掉页面不理他就好了?

当然不行!数据上传到服务器,意味着您的邮箱已经被暴露在钓鱼团伙邮箱投递的攻击列表中,甚至邮件内容已经泄露,黑产团伙不仅可以借您的邮箱冒名发送诈骗信息,盗走您的客户信息,后续产生的连锁反应损失不可估量。

已经点击钓鱼邮件了,怎样及时止损?

单位、企业IT部门处理建议:

1.立即对系统内的邮箱账号进行核查:近期账户密码是否修改、邮件发送量是否异常增大、核查账号是否针发送过钓鱼邮件(避免被监管单位通报)。

2. 确认异常的账号立刻停用,并强制修改密码:在邮件系统后台立刻停用账号,强制要求账号持有人立刻修改密码。从系统后台停用可以从底层禁用账号功能,规避黑客利用邮箱客户端的漏洞继续暗中发送诈骗信息。

3.封堵钓鱼网站地址和IP。

4.发送全员通知,提醒系统内所有用户。

个人用户处理建议:

1、不要在未经核实的邮件中输入相关邮件账号、密码等信息;

2、不要点击未经核实来源邮件内的任何链接;

3、不要回复未经核实的邮件;

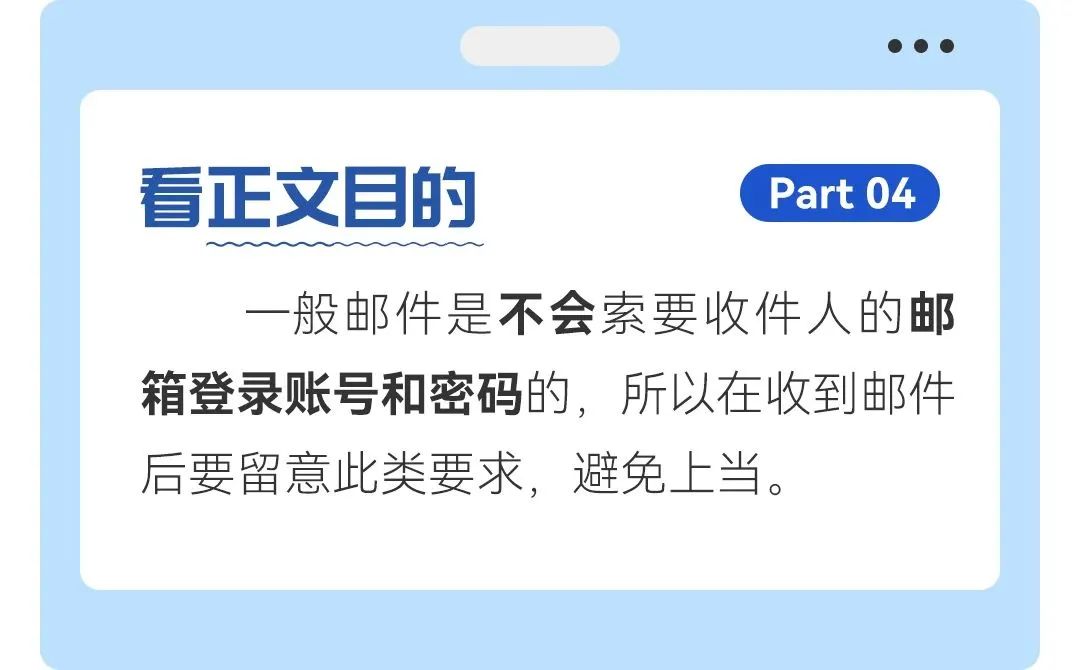

263安全专家建议大家在平时的工作中要加强安全防范意识,切勿轻信任何不明来源的邮件。分辨钓鱼邮件五步法,万千招式教您一眼识破!

↓↓↓

京公网安备11011402011711 |

京公网安备11011402011711 |